Is Your Website Hackable?

70% are. Detect and Action with Acunetix

WordPress 보안 스캔 기능

인터넷에서 WordPress를 사용하는 웹사이트의 24% 이상 및 컨텐츠 관리 시스템(CMS) 시장의 60% 이상에서 WordPress 보안은 조직의 보안을 위해 점점 더 중요한 요소가 되고 있습니다.

WordPress는 보안을 핵심 요소로 설계되었지만 WordPress 생태계를 확장시키는 수많은 플러그인은 그렇지 않습니다. 이 플러그인은 불행히도 심한 취약점을 갖고 있습니다. 취약한 플러그인을 업데이트하거나 기능을 정지시키지 않으면 해커가 통합성과 사용 가능성을 손상시키고 WordPress 관리 인터페이스, 데이터베이스에 접근할 수 있게 하며 사이트를 지우고 사용자에게 피싱 해킹을 가하거나 사이트를 이용하여 악성코드를 퍼뜨리게 할 수 있습니다.

1,200가지 이상의 취약한 WordPress 플러그인 & 다른 WordPress 구성 오류 스캔

취약 WordPress 플러그인 스캔

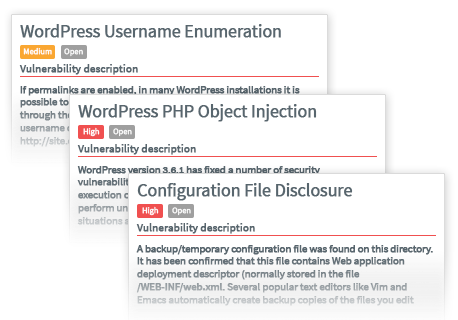

Acunetix Vulnerability Scanner 는 WordPress 설치를 확인하여 1,200가지 이상의 많이 쓰이는 WordPress 플러그인 보안 테스트, 다른 몇몇 WordPress 코어 취약점 테스트를 실행합니다. 아울러 Acunetix Vulnerability Scanner 는 보안상 취약한 WordPress 관리자 패스워드, WordPress 사용자이름 열거 기능, wp-config.php 백업 파일, 플러그인으로 위장한 악성코드, 오래된 플러그인 버전과 같은 다른 WordPress 구성 오류 테스트를 실행합니다.

탐지된 WordPress 플러그인은 WordPress 사양, 탐지된 버전 번호, 업데이트해야 하는 최신 버전 플러그인과 같은 플러그인 지식 베이스에 수록됩니다. Joomla!, Drupal와 같은 다른 컨텐츠 관리 시스템에도 같은 내용이 적용됩니다.

WordPress 구성 파일 공개

많이 쓰이는 구성 세팅의 대부분이 WordPress 관리 인터페이스를 통해 이용할 수 있지만, 어떤 세팅은 WordPress 관리자가 직접 wp-config.php에서 변경해야 합니다. 텍스트 에디터에서 파일을 수동으로 변경하기 전에 알려진 작동 구성의 백업 파일을 만듭니다. 그러나 백업 파일명을 알아내는 사람은 누구든 백업 파일에 접근할 수 있습니다.

사용자 이름 열거 및 보안상 취약한 패스워드 알아내기

Acunetix Vulnerability Scanner 는 WordPress 계정의 사용자 이름 열거 기능을 테스트합니다. 사용자 이름 열거는 해커에게 열거된 사용자 이름에 대해 패스워드 딕셔너리 해킹에 필요한 정보를 주어 귀사의 설치된 WordPress를 해킹하게 합니다. 스캔 동안 확인된 사용자 정보를 기초로 하여 Acunetix는 열거된 사용자가 패스워드 리스트에 있는 취약한 패스워드를 사용할 경우 이를 탐지하고 인터넷 속어와 같은 조합도 탐지합니다.

악성 플러그인 및 테마 확인

WordPress에는 플러그인 또는 테마로 위장한 악성코드가 있습니다. 이러한 악성코드의 외양은 WordPress 사용자로 하여금 악성 플러그인이나 테마를 설치하도록 유혹합니다. Acunetix Vulnerability Scanner 는 구글, Yandex 안전 브라우저 데이터베이스를 기반으로 한 페이지의 악성 URL 또한 탐지합니다.